1.1 Les différentes topologies de réseaux

1.2 Réseau local

2. Liaisons entre réseaux

2.1 Topologie OSI à 7 couches

2.2 Réseau à commutation de paquets

3. Internet et le protocole TCP/IP

3.1 Protocole, adresse IP

3.2 Routage

3.3 Protocole IP

3.4 Protocole TCP

3.5 Petite histoire d'Internet

3.6 Intranet

Nous nous proposons dans ce chapitre, d'étudier les définitions théoriques nécessaires à la compréhension des notions fondamentales de réseau numérique informatique. L’objectif principal d’un réseau d’ordinateurs est de relier et de permettre l’exploitation à distance de systèmes informatiques à l’aide des télécommunications dans le cadre de réseaux à grande distance (les réseaux locaux emploient une technologie de câblage interne à l’entreprise).

Nous classons les réseaux informatiques en deux grandes catégories :

- Les réseaux locaux LAN (Local Area Network) de quelques centaines de mètres d'étendue au maximum, élaborés soit avec des fils, soit sans fil.

- Le grand réseau international Internet concernant toute la planète.

Les raisons principales pour la mise en place d'un réseau informatique, sont de pouvoir partager des données entre plusieurs ordinateurs et si possible partager le même traitement sur plusieurs ordinateurs.

Dans ce chapitre, après avoir énoncé les principes fondateurs des réseaux, nous concentrerons notre attention sur un réseau mondial incontournable de nos jours : Internet et son architecture logicielle fondée sur l'environnement logiciel TCP/IP mondialement utilisé et présent dans les OS Unix et Window

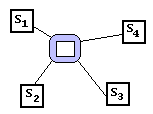

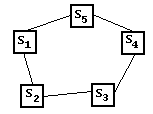

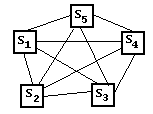

Il existe différentes manières d’interconnecter des systèmes informatiques à distance. On les nomme topologies physiques de réseaux.

C) Le

point à point complet

Il existe aussi des réseaux

construits selon des combinaisons de ces topologies entre elles.

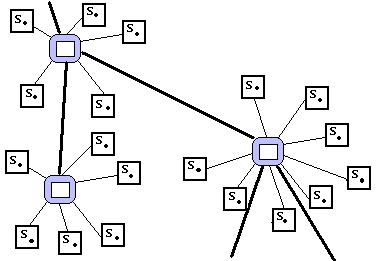

C’est un réseau dont les distances de liaison sont très faibles(entreprise, établissement scolaire, une salle,...).

Les réseaux locaux peuvent comporter ou non des serveurs (système informatique assurant la répartition et la gestion de ressources communes aux utilisateurs) et utiliser l’une des cinq architectures précédentes.

Ils sont composés de liaisons

hertziennes ou établies par câble. Lorsqu’il y a plusieurs

serveurs, chaque serveur peut être un poste de travail comme les

autres ou bien être un serveur dédié (ne faisant

office que de serveur). Signalons que la partie réseau des micro-ordinateurs

dotés d’un OS comme windows ne nécessite aucun serveur

dédié.

Les deux principaux standards

qui se partagent l’essentiel du marché des réseaux locaux

sont Ethernet (topologie en bus) et token-ring (topologie en anneau). Les

protocoles (loi d’échange d’information entre les systèmes

informatiques) sont très nombreux. Le plus utilisé quantitativement

dans le monde est TCP/IP (Transfert Control Protocol/Internet Protocol)

qui est un protocole synchrone orienté bit (les informations sont

des suites de bits).

L'Ethernet comme moyen de transport et d'accès

- Le câblage Ethernet est le plus utilisé dans le monde, il est fondé sur la méthode "détection de porteuse à accès multiple et détection de collisions".

- Ethernet permet de raccorder entre eux au plus 210 = 1024 ordinateurs.

- Il est supporté physiquement selon le débit souhaité soit par du câble coaxial, soit de la paire de fils torsadés, soit de la fibre optique; ces différents supports peuvent coexister dans un même réseau.

Quelques exemples de débits délivrés par un câblage Ethernet :

L'Ethernet classique (10 BaseT) transportant l'information à la vitesse de 10 Mbits/s ( 10 millions de bits par seconde ). Avec l'Ethernet classique, la distance maximale théorique d'éloignement de deux machines avec un même câble est de 5 Km. La pose de Hub (sorte de prise multiple régénérant le signal entrant) est nécessaire : au maximum 2 Hub qui sont séparés par une distance théorique maximale de 500 m.

Cette contrainte ramène la distance maximale d'éloignement entre deux machines connectées grâce à des Hub à 1,5 Km, des techniques particulières permettent malgré tout d'atteindre les 5 Km avec des Hub en utilisant de la fibre optique.

Le Fast Ethernet (100 BaseT) est une extension du 10 BaseT, il permet de transporter de l'information à la vitesse de 100 Mbits/s ( 100 millions de bits par seconde ) avec un même câble sur une distance maximale de 500 m qui correspond à la limitation imposée par la vitesse de transmission du signal physique dans le conducteur. Dans la pratique selon le nombre de Hub, la distance théorique maximale d'éloignement entre deux machines est réduite d'environ la moitié.

Le Gigabit Ethernet (1000 BaseT) qui permet de transporter de l'information à la vitesse de 1000 Mbits/s ( 1000 millions de bits par seconde ) par câble ou fibre optique, est une évolution récente de l'Ethernet, l'augmentation de la vitesse de transmission réduit drastiquement la distance maximale théorique d'éloignement de deux machines avec un même câble à environ 50 m et à quelques mètres si elles sont connectées par des Hub.

Les chiffres qui sont donnés sur les figures précédentes concernant les distances, ne sont pas à prendre au pied de la lettre, car ils peuvent varier selon les technologies ou les combinaisons de techniques utilisées. Ce qu'il est bon de retenir, c'est le fait que dans cette technique Ethernet, la longueur des connexions diminue avec la vitesse du débit.

2.

Liaisons entre réseaux d'ordinateurs

Il existe diverses techniques

d’interconnexion de réseaux entre eux. Nous renvoyons le lecteur

à des ouvrages spécialisés sur les réseaux.

Nous allons brosser un tableau simple et général du réseau

mondial le plus connu de nos jours au niveau du grand public, le réseau

Internet. Nous verrons ensuite comment il est adapté par les spécialistes

à des architectures locales sous la forme d’Intranet. En premier

lieu donnons quelques explications techniques sur un mode classique de

transmission de l’information utilisé par de nombreux réseaux.

Vocabulaire de base employé

Dans un réseau informatique on distingue trois niveaux de description :

- La topologie physique

- La topologie logique

- Les protocoles de transmission

La topologie physique décrit l'infrastructure d'interconnexion des systèmes informatiques.

La topologie logique est une architecture logicielle normalisant les critères de qualité et les modalités "d'emballage" et de transmission des informations par la topologie physique.

Un protocole est un ensemble de règles décrivant l'émission et la réception de données sur un réseau ainsi que la liaison entre une application externe et la topologie logique du réseau.

Nous avons déjà examiné au paragraphe précédent les différentes topologies physiques (on dit aussi architecture physique), nous proposons maintenant, la description du modèle de référence le plus répandu d'une architecture (topologie) logique, mis en place depuis les années 1980 par l'organisation internationale de standardisation ( ISO ). Ce modèle logique est appelé Open System Interconnection ( OSI ).

Le modèle OSI sert de base à la théorie générale des réseaux, c'est un modèle théorique présentant la circulation des données dans un réseau, il est décrit en 7 couches : les plus hautes sont abstraites et les plus basses sont concrètes.

Ce modèle décrit très précisément la liaison qui existe entre deux nœuds successifs d'un réseau (deux ordinateurs, par exemple) d'un manière descendante et décomposée :

Modèle OSI à 7 couches numérotées

Chaque couche rend un service décrit dans la documentation de l'ISO et géré par un protocole permettant de réaliser ce service lorsque la couche est abstraite. Lorsque la couche est matérielle la documentation décrit comment le service est rendu par le composant matériel.

Chaque couche de niveau n communique avec la couche immédiatement supérieure n+1 (lorsqu'elle existe) et la couche immédiatement inférieure n-1 (lorsqu'elle existe).

La couche physique la plus basse est la plus concrète elle est numérotée 1, la couche application la plus haute est la plus abstraite, elle est numérotée 7.

Cette organisation en couche d'abstractions descendantes va se retrouver aussi dans la notion de programmation structurée par abstractions descendantes, il s'agit donc d'un fonctionnement constant de l'esprit des informaticiens.

Nous décrivons brièvement chacune des 7 couches du modèle OSI :

Nom de la couche

Description du service rendu par la couche

7 - Application

Transfert des fichiers des applications s'exécutant sur l'ordinateur.

6 - Présentation

Codage des données selon un mode approprié.

5 - Session

Gestion des connexions entre les ordinateurs.

4 - Transport

Gestion du transfert des données vers le destinataire.

3 - Réseau

Schéma général d'interconnection (adressage) afin d'assurer le repérage physique du destinataire.

2 - Liaison

Règles permettant d'effectuer le réassemblage et l'acheminement des données vers le matériel physique de la couche 1.

1 - Physique

Description physique du transport des données à travers des câbles, des hubs…

2.2 Réseau à commutation de paquets

Dans un tel type de réseau nous avons besoin de définir au moins trois éléments :

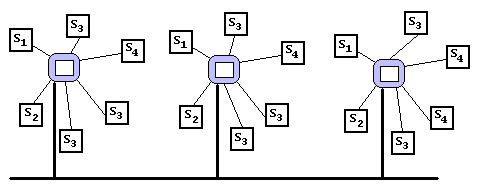

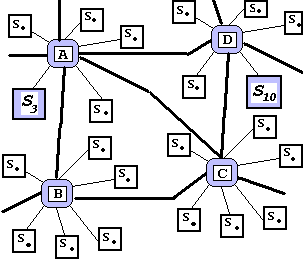

Dans le schéma suivant,

représentant une maille du réseau, nous supposons que l’utilisateur

S3

veuille envoyer un message M(image,

fichier, son, etc...) à S10. Nous allons suivre

le chemin parcouru par les paquets pi du message M

pour aller de S3 à S10.

S3

est directement connecté au concentrateur [A], S10 est

directement connecté au concentrateur [D]. Supposons aussi que le

message M

soit composé de 4 paquets : M

=(p1 ,p2 ,p3, p4).

Le routage de départ s’effectue

à partir du concentrateur [A] et de la charge et de l’encombrement

actuels du réseau. Ce sont ces deux critères qui permettent

au routeur de prendre la décision d’émission des paquets.

| Principe du routage : |

| Les paquets dans un tel réseau sont envoyés dans n’importe quel ordre et indépendamment les uns des autres vers des destinations diverses ; chaque paquet voyage bien sûr, avec l’adresse du destinataire du message. |

b) Puis [C] peut router directement p3, p4 vers [D] (qui a déjà reçu p1).

c) Enfin [B] envoie p2à [C] et celui-ci le redirige vers [D] (qui avait déjà reçu p1,p3 et p4).

3. Internet et le protocole TCP/IP

Le réseau le plus connu se dénomme Internet. Chaque pays peut avoir mis en place un réseau national, (par exemple en France, il existe un réseau national public TRANSPAC fonctionnant par commutations de paquets sous protocole X25), le réseau Internet quant à lui est international et fonctionne par commutations de paquets sous protocole TCP/IP.

C’est actuellement le réseau mondial de transmission de données le plus utilisé avec plusieurs centaines de millions d’utilisateurs.

- C’est un réseau à commutation de paquets.

- Il est basé sur le protocole TCP/IP.

- Il permet à des milliers d’autres réseaux locaux ou non de se connecter entre eux à distance.

Explication pratique de la transmission de données sur Internet

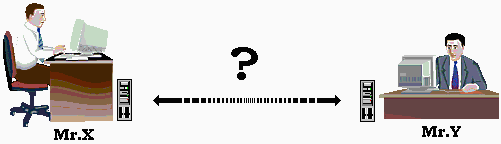

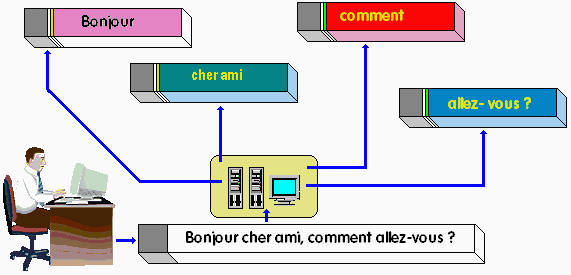

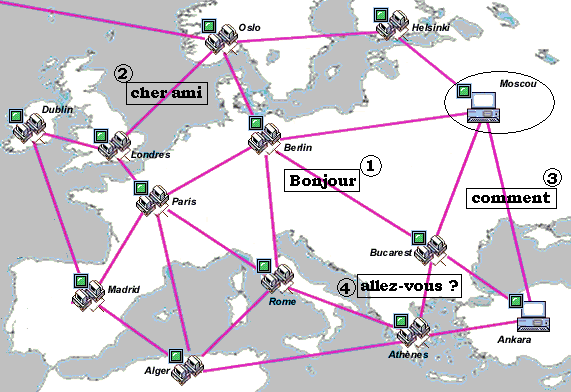

Prenons un exemple pratique,

Mr. X situé à Moscou désire envoyer le message suivant

"Bonjour cher ami comment allez-vous ?" à Mr. Y situé à

Ankara, via le réseau Internet.

La communication entre deux machines distantes implique une normalisation des échanges sous forme de règles. Un tel ensemble de règles est appelé un protocole de communication. Un protocole décompose la communication en sous-problèmes simples à traiter dénommé couche du protocole. Chaque couche a une fonction précise et fait abstraction du fonctionnement des couches supérieures et inférieures.

Le protocole de communication TCP/IP utilisé par Internet, est fondé sur le modèle OSI, il intervient essentiellement sur 4 couches du modèle OSI : application, transport, réseau et interface.

Un individu est identifiable

par son numéro de sécurité sociale (deux personnes différentes

n'ont pas le même numéro de sécurité sociale),

de même chaque ordinateur branché sur Internet se voit attribuer

un numéro unique qui permet de l'identifier.

On dénomme adresse IP un tel identifiant.Une adresse IP se présente sous la forme de 4 nombres (entre 0 et 255) que l'on sépare par des points pour des raisons de lisibilité , exemple : 163.85.210.8.

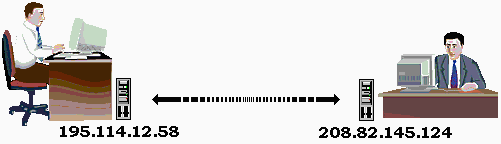

Donc l'ordinateur de Mr. X situé à Moscou est connecté

à Internet et possède une adresse IP (par exemple : 195.114.12.58), celui de Mr.Y possède aussi une adresse IP (par exemple : 208.82.145.124)

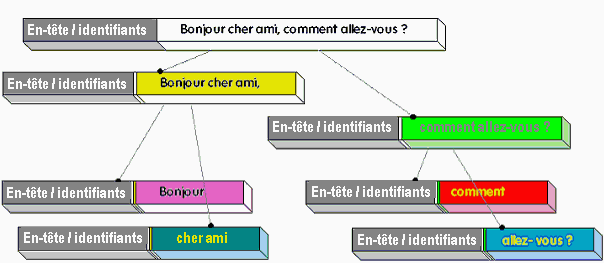

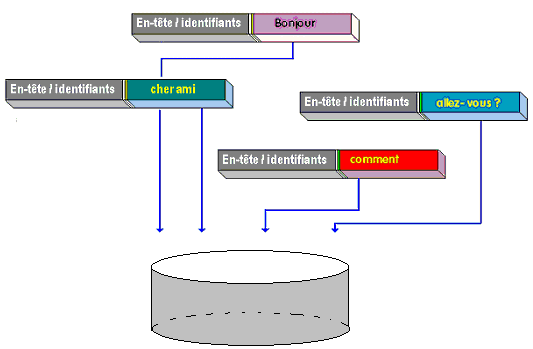

Le message initial de MrX va être découpé par TCP/IP,

fictivement pour les besoins de l'exemple en quatre paquets (en fait la taille

réelle d'un paquet IP est d'environ 1500 octets) :

Le message initial de MrX est donc découpé avec les en-têtes adéquates :

(chaque en-tête/identifiant de paquet contient l'adresse de l'ordinateur de l'expéditeur MrX soit : 195.114.12.58 et celle du destinataire Mr.Y soit : 208.82.145.124 )

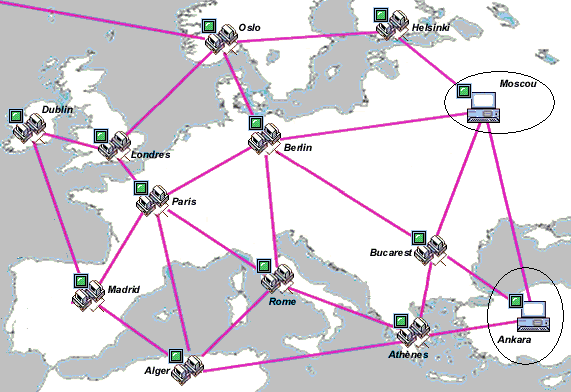

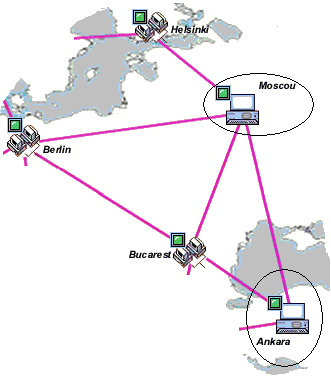

Supposons que nous avons la configuration de connexion figurée ci-après :

Le schéma précédent représente les points de

routage fictifs du réseau Internet au voisinage de Moscou et Ankara.

Le routage sur Internet est l'opération qui consiste à trouver le chemin le plus court entre deux points du réseau en fonction en particulier de l'encombrement et de l'état du réseau.

Cette opération est effectuée par un routeur qui peut être soit un matériel spécifique raccordé à un ordinateur, soit un ordinateur équipé d'un logiciel de routage.

Chaque routeur dispose d'une table l'informant sur l'état du réseau, sur le routeur suivant en fonction de la destination et sur le nombre de routeurs nécessaires pour aller vers la destination.

Dans notre exemple, nous avons supposé que le routeur de Moscou

soit branché avec les quatre routeurs d'Ankara , d'Helsinki , de Berlin

et de Bucarest :

Informations collectées au moment de

l'envoi du 1er paquet à partir de Moscou :

- Ankara (état : en réparation)

- Helsinki (état : disponible)

- Berlin (état : disponible)

- Bucarest (état : saturé)

La table de routage aura à peu près cette allure :

Routeur

Destination

Nombre de routeurs Routeur suivant Etat

Moscou

Ankara

5

Helsinki

libre

Moscou

Ankara

2

Bucarest

saturé

Moscou

Ankara

3

Berlin

libre

Moscou

Ankara

1

Ankara

indisponible

Il est évident que d'après la table précédente seules deux destinations immédiates sont libres : le routeur d'Helsinki ou le routeur de Berlin.

Comme le nombre de routeurs restant à parcourir est moindre en direction de Berlin vers Ankara (3 routeurs : Berlin-Bucarest-Ankara) comparé à celui de la direction Helsinki vers Ankara (5 routeurs : Helsinki-Oslo-Berlin-Bucarest-Ankara), c'est le trajet Berlin qui est choisi pour le premier paquet "Bonjour".

Au bout de quelques instants, les 4 paquets obtenus à partir du message de Mr.X voyagent sur Internet indépendamment les uns des autres vers des destinations diverses (n'oublions pas que chaque paquet voyage avec l’adresse du destinataire du message qui est située à Ankara).

Sur cette carte :

- Le paquet n°1 "Bonjour" , voyage vers le routeur de Bucarest.

- Le paquet n°2 "cher ami" , voyage vers le routeur de Londres.

- Le paquet n°3 "comment" , voyage vers le routeur d'Ankara.

- Le paquet n°4 "allez-vous ?" , voyage vers le routeur d'Athènes.

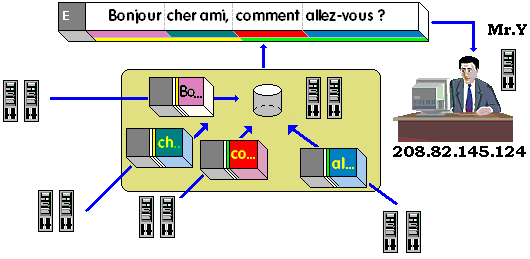

A l'arrivée à Ankara, le routeur d'Ankara reçoit les

paquets en ordre dispersés et en des temps différents et les

stocke en attendant que le message soit complet :

Le routeur d'Ankara vérifie que les paquets sont tous bien arrivés,

il redemande éventuellement les paquets manquants, il envoi un accusé

de réception pour prévenir chaque routeur expéditeur

que les données sont bien arrivées.

Au final il y a réassemblage

des paquets pour reconstituer le message original avant de le distribuer

au logiciel de lecture du message de Mr.Y :

En savoir un peu plus sur : adressage IP et transport TCP

Le protocole TCP/IP est en fait un vocable pour un ensemble de protocoles de transport des données sur Internet (passerelles, routage, réseau), fondés sur deux protocoles pères IP et TCP. IP = Internet Protocol

TCP = Transmission Control Protocol

permet à des ordinateurs reliés à un réseau géré par IP de dialoguer grâce à la notion d'adresse actuellement avec la norme IPv4 sous la forme de 4 nombres (entre 0 et 255) d'un total de 32 bits, ce numéro permet d'identifier de manière unique une machine sur le réseau, comme une adresse postale avec un numéro de rue (la nouvelle norme IPv6 étend le nombre d'adresses possibles).

Le protocole IP génère donc des paquet nommés des datagrammes contenant une en-tête (l'adresse IP) et des données :

Ces datagrammes sont remis à une passerelle (opération de routage) à destination d'un hôte.

Toutefois, si une adresse postale permet d'atteindre son destinataire précisément c'est parce qu'elle contient en plus du nom et du numéro de la rue, le nom de la personne à qui elle est adressée. Il en est de même pour une transmission sur Internet :

Action externe : Mr. X situé à Moscou envoie un message à Mr. Y situé à Ankara.

Action informatique : L'ordinateur de Mr. X envoie un message très précisément au logiciel de mail de l'ordinateur de Mr. Y, il est donc nécessaire que le logiciel de mail puisse être identifié, c'est un numéro dans l'ordinateur récepteur qui va l'identifier " le numéro de port".

Ainsi il devient facile d'envoyer à une même machine identifiée par son adresse IP, plusieurs données destinées à des applications différentes s'exécutant sur cette machine (chaque application est identifiée par son numéro de port).

Gérer les ports

Vérifier l'état du destinataire pour assurer la réception des paquets

Gérer les paquets IP :

- Découpe des paquets

- Vérification de la réception de tous les paquets

- Redemande des paquets manquants

- Assemblage des paquets arrivés

La Donnée initiale de chacun des 4 paquets ("Bonjour", cher ami" , "comment", "allez-vous ?") est modifiée par chaque couche du protocole TCP/IP par l'ajout d'une En-tête spécifique nécessaire à la réalisation de la fonction de cette couche.

Plusieurs protocoles plus généraux sont fondés sur TCP/IP : DNS, SMTP, FTP, POP3, HTTP.

DNS (Domain Name Service) est un protocole permettant de convertir un nom de domaine Internet en une adresse IP ( nom de domaine : www.machin.org, adresse obtenue : 203.54.145.88 )

SMTP (Simple Mail Transfert Protocol) est un protocole d'envoi de messages électroniques (mails) vers un destinataire hébergeant la boîte aux lettres.

POP3 (Post Office Protocol version 3) est un protocole permettant de rapatrier sur votre machine personnelle le courrier qui a été déposé dans la boîte aux lettres de l'hébergeur.

FTP (File Transfert Protocol) est un protocole permettant de rapatrier sur votre machine ou d'expédier à partir de votre machine des fichiers binaires quelconques.

HTTP (Hyper Text Transfert Protocol) est un protocole permettant d'envoyer et de recevoir sur votre machine des fichiers HTML au format ASCII.

Dans le cas d'HTTP, le paquet construit contient alors une partie identifiant supplémentaire :

Ci-dessous la comparaison entre le modèle théorique OSI et TCP/IP :

3.5 La petite histoire d'Internet

Le concept d'Internet n'est pas récent. Il prend naissance en effet

à la fin des années soixante dans les rangs des services

militaires américains qui ont peur de voir leurs système d'information

détruit par l'effet electro-magnétique induit par une explosion

nucléaire. Il demande à leurs chercheurs de concevoir un moyen

sûr de transporter des informations qui ne dépendra pas de l'état

général physique du réseau, voir même qui supportera

la destruction physique partielle tout en continuant d'acheminer les informations.

Officieusement dès les années cinquante au USA, dans le plus grand secret est mis au point un réseau de transmission de données militaires comme le réseau SAGE uniquement réservé aux militaires. Les chercheurs du MIT vont mettre au point en 1969 la commutation de paquets dont nous venons de parler, et concevrons l'architecture distribuée qui sera choisie pour le réseau.

Officiellement, la première installation effective sera connu sous le nom d'ARPANET aura lieu en 1970 en raccordant les 4 universités américaines de Santa Barbara, de l'Utah, de Stanford et de Los Angeles. Plusieurs universités américaines s'y raccorderont et continueront les recherches jusqu'en 1974 date à laquelle V.Cerf et R.Kahn proposent les protocoles de base IP et TCP. En 1980 la direction de l'ARPA rendra public les spécifications des ces protocoles IP et TCP. Pendant vingt ans ce réseau a servit aux militaires et aux chercheurs.

Il faut attendre 1990 pour voir s'ouvrir le premier service de founiture d'accès au réseau par téléphone. Au même moment, ARPANET disparaît pour laisser la place à Internet. Un an plus tard, les principes du Web sont établis.

Le world wide web : www

C'est la partie d'Internet la plus connue par le grand public. A l'origine, le World Wide Web (WWW) a été développé en 1990 au CERN, le Centre Européen pour la Recherche Nucléaire, par R.Caillau et T.Berners-Lee. Il autorise l'utilisation de textes, de graphiques, d'animations, de photographies, de sons et de séquences vidéo, avec des liens entre eux fondés sur le modèle hypertextuel.

Le Web est un système hypermédias du genre client/serveur.

C'est sur ces spécifications qu' a été élaboré le langage de description de document du web HTML (Hyper Text Markup Language).

Pour lire et exécuter

ces hypermédias, il faut un logiciel que l'on dénomme un navigateur.

Mosaic est l'un des premiers navigateurs Web, distribué gratuitement

au public. Depuis 1992. les utilisateurs de micro-ordinateurs peuvent

alors se connecter à Internet à partir de leur PC. Internet

Explorer de Microsoft et Netscape sont les deux principaux navigateurs les

plus utilisés dans le monde.

Les points forts d’Internet :

Il permet à un citoyen de se connecter n’importe où en disposant de :

- Un micro-ordinateur du commerce,

- Un système d’exploitation supportant les protocoles adéquats, tous les SE de micro-ordinateur depuis 1997 disposent d’un moyen simple de se connecter à Internet (Windows, Linux en sont deux exemples),

- Un modem (se branchant sur une ligne téléphonique ordinaire) à 56000bps ou plus (ADSL) ou bien le câble en attendant de nouveaux produits de transport des signaux.

- Un abonnement chez un fournisseur d’accès à Internet (noeud de communication concentrateur),

- Enfin un navigateur permettant de dialoguer avec les différents serveurs présents sur Internet.

Le revers de médaille d’Internet :

L’inorganisation totale de cette gigantesque et formidable banque de données qu’est un tel réseau mondial qui contient le meilleur et le pire, peut engendrer des dangers pour le citoyen et même pour une démocratie si l’on ne reste pas vigilant.

Enfin, selon les pays, les coûts d’utilisation restent importants (abonnement

chez le fournisseur et durée de communication téléphonique

pour la connexion), la concurrence des fournisseurs d'accès gratuit

permet une baisse du coût général de la connexion.

La connexion illimitée et gratuite reste l'objectif à atteindre.

Internet est devenu un problème de société

Trois courants de pensée s'affrontent quant à l'impact d'Internet sur les société humaines :

- Le courant du tout-Internet qui prône un nouveau monde virtuel où Internet intervient à tous les niveaux de la vie privée, publique, professionnelle, culturelle voir spirituelle.

- Le courant des Internetophobes qui rejette ce nouveau monde virtuel vu comme une accentuation encore plus marquée entre les "riches" et les "pauvres" (la richesse ne s''évaluant plus uniquement en bien matériels, mais aussi en informations)

- Le courant des "ni-ni", ceux qui considèrent que tout outil mérite que l'on s'en serve avec réflexion pour le plus grand nombre, mais qui pensent qu'un outil n'est pas une révolution sociale en lui-même, seul l'homme doit rester au centre des décisions qui le concernent.

Lorsque la précipitation l’emporte sur la réflexion, les enseignants savent bien, l’on obtient toujours de médiocres résultats. C’est le risque d’Internet si aucune réflexion internationale sur une mise en œuvre efficace et intelligente du produit n’a lieu.

La tendance au début du XXI sècle est de renforcer l'aspect commercial (e-business) de ce type de produit sous la poussée des théories ultra-libérales, au détriment de l'intérêt général pour une utilisation plus citoyenne au service de tous.

Les entreprises conscientes du danger de pillage, de sabotage et d’espionnage industriel ont repris les avantages de la conception d’Internet en l’adaptant à la notion de réseau local. C’est le nom d’Intranet qui s’est imposé. Ce genre de réseau local d’entreprise est fondé sur les mêmes techniques, les mêmes procédés qu’Internet, mais fonctionne localement.

Le lecteur pourra se spécialiser sur tous les types de réseaux de télécommunication autres, auprès de l'ouvrage de référence de 1100 pages du spécialiste français G.Pujolle : "Les réseaux" cité en bibliographie.